Zabezpečení serverové infrastruktury v DevOps: Praktické rady pro každého

Objevte tipy a techniky pro zajištění bezpečnosti serverů v rámci DevOps. Naučte se, jak efektivně chránit vaši serverovou infrastrukturu před hrozbami.

V dnešním digitálním světě, kde se každá sekunda počítá, je zabezpečení serverové infrastruktury v prostředí DevOps klíčovým prvkem úspěchu. Představte si, že vaše data a aplikace jsou jako poklad ukrytý v podzemní pevnosti. Jak můžete zajistit, aby se k nim nedostal nikdo bez pozvání? A jak rychle reagovat, pokud se něco pokazí? V tomto článku se podíváme na praktické rady a techniky, které vám pomohou ochránit vaši serverovou infrastrukturu a minimalizovat riziko závažných incidentů.

Co je DevOps a proč je důležité zabezpečení?

DevOps, což je kombinace kultury, filozofie a nástrojů, umožňuje vývojovým a operačním týmům spolupracovat efektivněji. Tato spolupráce přináší rychlejší dodávku softwaru a flexibilnější reakci na změny. Avšak s větší rychlostí dodávky přichází i větší riziko bezpečnostních incidentů. Zabezpečení serverové infrastruktury tak musí být nedílnou součástí DevOps procesů.

Základy zabezpečení serverů: Co nesmíte opomenout

-

Silné hesla a autentizace: Zapomeňte na jednoduchá hesla jako „123456“ nebo „heslo“. Používejte složitá hesla, která kombinují velká a malá písmena, čísla a speciální znaky. Dále implementujte dvoufaktorovou autentizaci (2FA), aby byla vaše přihlášení ještě bezpečnější.

-

Pravidelná aktualizace software: Udržujte všechny systémy aktuální. Aktualizace často obsahují opravy bezpečnostních chyb, které by jinak mohly být zneužity útočníky. Automatizujte tento proces pomocí nástrojů jako je Ansible nebo Puppet.

-

Firewall a síťové zabezpečení: Konfigurujte firewally na ochranu vašich serverů před neautorizovaným přístupem. Implementujte pravidla pro příchozí a odchozí provoz tak, aby byl minimalizován potenciální útok.

-

Monitoring a audit logy: Nezapomínejte na důležitost monitoringu aktivit na vašich serverech. Nástroje jako Splunk nebo ELK stack vám pomohou sledovat podezřelé aktivity a provádět audity logů pro identifikaci potenciálních hrozeb.

Prevence incidentů: Jak minimalizovat rizika

-

Segmentace sítě: Rozdělte svou infrastrukturu do různých segmentů, aby útočník nemohl snadno proniknout do celého systému v případě jedné zranitelnosti.

-

Bezpečnostní testování: Provádějte pravidelné penetrační testy a zranitelnostní skenování pomocí nástrojů jako Nessus nebo Burp Suite, abyste odhalili slabiny ve své infrastruktuře.

-

Zálohování dat: Nezapomeňte na pravidelné zálohování všech kritických dat. V případě útoku ransomwarem budete mít možnost obnovit svá data bez nutnosti platit výkupné.

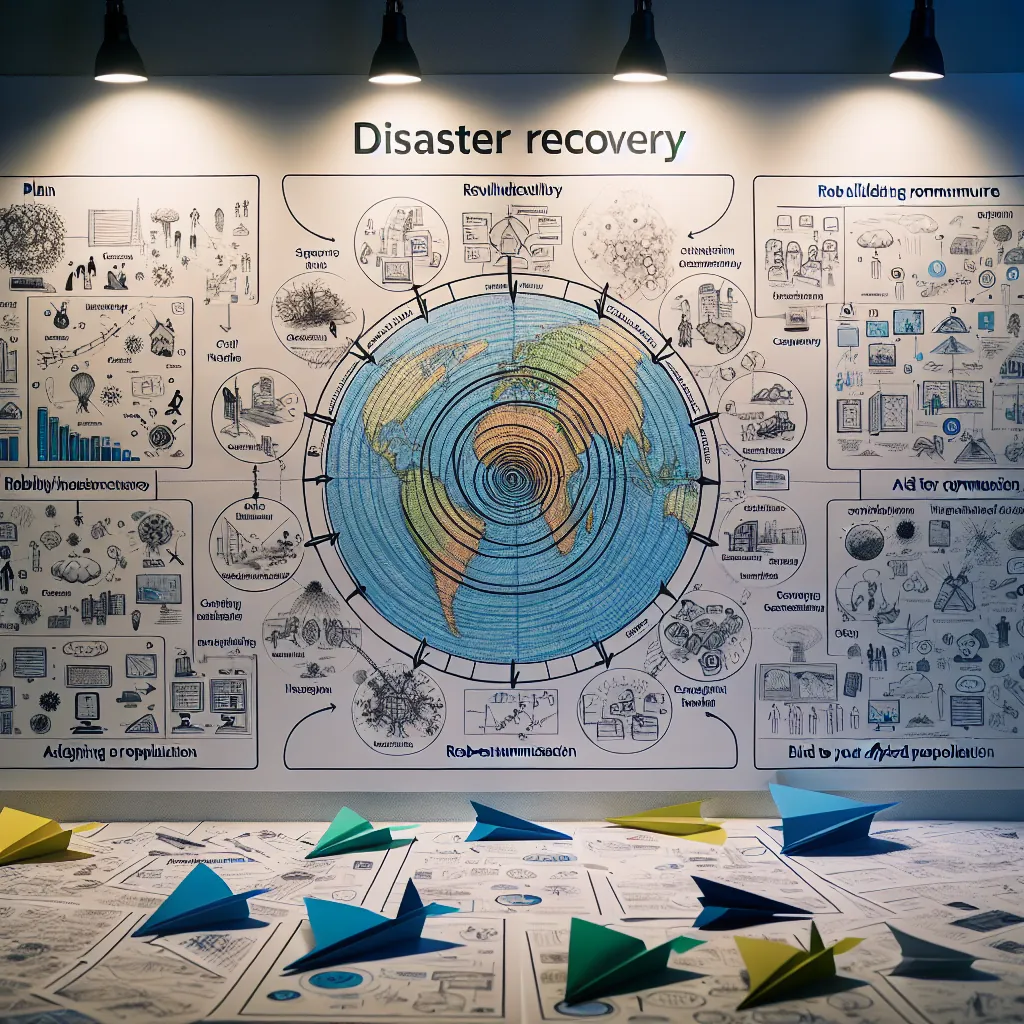

Rychlá reakce na incidenty: Co dělat, když dojde k útoku?

-

Incident Response Plan (IRP): Mějte připravený jasný plán reakce na incidenty. Ten by měl zahrnovat kroky pro identifikaci problému, zastavení útoku a obnovení služeb.

-

Komunikace: Ujistěte se, že váš tým má stanovené komunikační kanály pro efektivní sdílení informací během incidentu.

-

Post-incident review: Po každém incidentu proveďte analýzu toho, co se stalo, jak to bylo řešeno a co lze zlepšit do budoucna.

Jaké nástroje vám mohou pomoci?

Existuje řada nástrojů určených k posílení bezpečnosti vaší serverové infrastruktury v DevOps:

- HashiCorp Vault: Pro správu tajemství a citlivých dat.

- Docker Security Scanning: Ochrana kontejnerových aplikací před známými zranitelnostmi.

- Kubernetes Network Policies: Pro řízení komunikace mezi různými službami v rámci clusteru.

Závěr: Bezpečnost jako součást kultury

Zabezpečení serverové infrastruktury v DevOps není jednorázová aktivita; je to kontinuální proces vyžadující spolupráci celého týmu. Vytvořením kultury zaměřené na bezpečnost můžete významně snížit riziko incidentů a zabezpečit cenné informace vaší společnosti.

Pamatujte si – prevence je vždy lepší než léčba! Pokud vás zajímají další tipy ohledně zabezpečení ve světě IT, nezapomeňte navštívit naše další články na Serverovny.cz!

Co by měl obsahovat správný firewall pro server v DevOps?

Když se zamyslím nad tím, co všechno obnáší správa serverů v prostředí DevOps, nemohu si pomoci, ale napadá mě hned několik klíčových aspektů, které by měl správný firewall mít. Myslím si, že pro efektivní zabezpečení serveru je důležité mít nastavené pravidla pro příchozí a odchozí provoz. Jaké konkrétní protokoly a porty byste měli povolit nebo zablokovat? Je důležité myslet i na to, jaký typ provozu server obsluhuje. Je to webový server, databázový server nebo něco jiného? Jak se to liší, pok...

Číst otázku dáleZobrazit odpovědi na otázkuJak zabezpečit můj server proti DDoS útokům?

Potřeboval bych poradit, jak nejlépe zabezpečit svůj server proti DDoS útokům, protože jsem slyšel, že to může být vážný problém pro každého, kdo provozuje jakoukoli online službu. Vím, že DDoS útoky mohou být velmi devastující a mohou způsobit, že můj server bude nedostupný pro uživatele, což by pro mě znamenalo velké ztráty. Zatím se v tom moc nevyznám, ale rád bych se dozvěděl, co všechno mohu udělat, abych ochránil svůj server před těmito útoky. Mám přemýšlet o nějakých speciálních nástrojíc...

Číst otázku dáleZobrazit odpovědi na otázku